Descubra os desafios de cibersegurança que emergem à medida que os óculos VR se tornam parte integrante de nossas vidas cotidianas, transformando desde o varejo à interação social.

Em fevereiro de 2024, a Apple fez o mundo parar por um momento ao anunciar o lançamento dos seus óculos VR (virtual reality ou realidade virtual, em tradução livre): o Apple Vision Pro, prometendo elevar ainda mais o patamar das experiências imersivas com uma integração, segundo a companhia, sem falhas entre a realidade virtual e a realidade aumentada.

De fato, ao combinar estas duas tecnologias, esse novo dispositivo visa disruptar a maneira como interagimos com o mundo digital, oferecendo imersões profundas em praticamente todas as áreas das nossas vidas: educação, entretenimento, saúde, treinamento corporativo… não surpreende que, diante desse anúncio, a curiosidade e as buscas pelo tema tenham disparado, destacando-se o interesse de uma sociedade cada vez mais conectada.

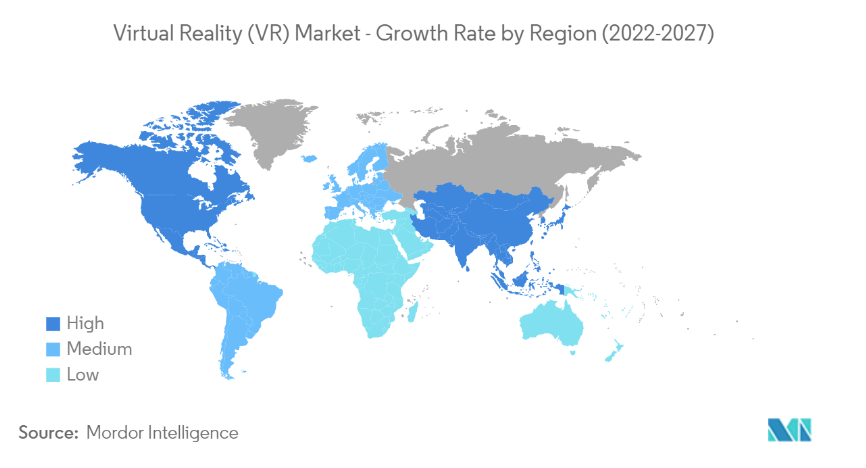

Segundo dados da Mordor Intelligence, esse é um mercado projetado para alcançar valores impressionantes, refletindo todo o seu potencial de crescimento e adoção em massa, com projeção de que cresça de US$ 67,66 bilhões em 2024 para US$ 204,35 bilhões até 2029 em um CAGR (compound annual growth rate ou taxa de crescimento anual composta) de 24,74% durante o período de previsão (2024-2029).

Desde as primeiras concepções e dispositivos experimentais até os avanços significativos na área, os EUA desempenharam um papel central na evolução dessa tecnologia. O termo “Realidade Virtual”, por exemplo, foi cunhado em 1987 por Jaron Lanier, fundador da VPL Research – uma das primeiras companhias a desenvolver e vender óculos VR e luvas hápticas que permitiam a interação tátil com ambientes virtuais.

Sem dúvidas, os produtos da VPL Research marcaram o início da comercialização da tecnologia VR, embora ainda fossem rudimentares e caros para o consumidor médio.

Apesar de pioneira na adoção dessa inovação, a América do Norte não é a única região de destaque para esse mercado. O Brasil, categorizado com uma taxa de crescimento “média”, embora não esteja à frente dessa expansão, possui expectativas consideráveis de evolução dentro do intervalo abaixo especificado.

Fonte: Mordor Intelligence

No entanto, à medida que essa tecnologia avança, também surgem novos desafios de cibersegurança, razão pela qual se torna crucial explorar as problemáticas únicas apresentados por esses novos equipamentos e destacar as estratégias que podem ser adotadas pelos profissionais dessa área para a proteção de seus usuários e dados, garantindo assim uma jornada segura nesse universo expandido.

O que são óculos VR e como funcionam?

Os óculos de realidade virtual são dispositivos de alta tecnologia projetados para proporcionar experiências imersivas, transportando os usuários para mundos digitais tridimensionais.

Basicamente, funcionam como um sistema que combina hardware e software para criar a sensação de estar em outro lugar, completamente separado do mundo real, criando uma experiência sensorial para o usuário.

Entretanto, não se limita apenas a mergulhar os usuários em mundos paralelos fechados, pois, em combinação com a tecnologia de AR (augmented reality ou realidade aumentada), consegue integrar, alternar e combinar o físico com o virtual de maneira fluida.

De maneira geral, operam a partir dos seguintes componentes:

- Display: os óculos VR possuem um ou dois pequenos displays que apresentam imagens separadas para cada olho, criando um efeito estereoscópico que dá a impressão de profundidade.

- Lentes: colocadas entre os olhos e os displays ampliam e ajustam a imagem para cada olho, criando um campo de visão amplo que aumenta a sensação de imersão.

- Sensores: equipados com sensores de movimento como giroscópios, acelerômetros e, às vezes, magnetômetros, são capazes de rastrear a direção da cabeça e os movimentos para ajustar a imagem que o usuário vê, proporcionando uma experiência realmente interativa.

- Rastreamento de Posição: alguns sistemas usam câmeras externas ou sensores infravermelhos para rastrear a posição exata do usuário no espaço, permitindo que ele se mova fisicamente dentro do ambiente virtual.

- Software de VR: o software é responsável por criar as imagens, os sons e as interações do ambiente virtual. É ele que renderiza duas imagens ligeiramente diferentes para cada olho, criando a percepção de um mundo tridimensional.

Na prática, quando um usuário coloca os óculos VR, a sua jornada inicia pelo ajuste físico do dispositivo em sua cabeça. Esse ajuste é crucial para garantir que as lentes estejam alinhadas corretamente com os olhos, otimizando a visualização das imagens geradas.

Logo após, ajustam o foco e ampliam estas imagens para preencher o campo de visão, mergulhando o usuário mais profundamente nessa experiência. A partir daí, o processo imersivo toma forma através de uma série de etapas interconectadas que transformam dados digitais em uma experiência virtual convincente.

Para experiências mais envolventes, o rastreamento de posição permite que o usuário se mova fisicamente dentro do espaço virtual através de câmeras externas ou sensores que mapeiam a sua posição exata, permitindo movimentos como andar, pular ou se agachar, que são replicados no ambiente virtual.

A experiência termina quando o usuário decide remover os óculos, retornando instantaneamente ao mundo real. Esse retorno marca o fim da imersão, deixando muitas vezes uma marca profunda, destacando a sua capacidade de levar os usuários para além das fronteiras do espaço físico habitual.

Tipos de óculos VR

Ao escolher o seu equipamento, os consumidores geralmente encontram duas categorias distintas de óculos VR: autônomos e conectados.

Cada tipo oferece uma experiência única, com diferenças significativas em termos de processamento, independência, necessidade de dispositivos adicionais, portabilidade e uso ideal.

| Características | Óculos VR Autônomos | Óculos VR Conectados |

| Independência | Operam independentemente | Dependem de dispositivos externos |

| Processamento | Possuem processadores embutidos | Utilizam o processamento do dispositivo conectado |

| Conectividade Necessária | Não requerem dispositivos externos | Requerem conexão com computador ou console |

| Portabilidade | Alta, sem a necessidade de cabos | Limitada pela necessidade de cabos ou wireless tethering |

| Uso Principal | Aplicações diversas sem dependência de hardware adicional | Ideal para aplicações de alta demanda gráfica que requerem PCs/console |

Entretanto, vale lembrar que, independentemente da categoria escolhida, à medida que a tecnologia continua a evoluir, as aplicações e a qualidade das experiências de VR estão se transformando rapidamente e prometem expandir ainda mais os nossos horizontes.

Desafios de cibersegurança em ambientes de VR

De acordo com uma das descobertas de cientistas da computação da UCRirates Bourns College of Engineering, um spyware pode assistir e gravar todos os nossos movimentos e, em seguida, usar inteligência artificial para traduzir esses movimentos em palavras com 90% ou mais de precisão. Segundo o prof. Abu-Ghazaleh:

“Basicamente, mostramos que se você executar vários aplicativos, e um deles for malicioso, ele pode espionar todos os outros (…). Pode espiar o ambiente à sua volta, por exemplo, mostrando as pessoas que estão perto e até onde estão. E também pode expor ao atacante suas interações com o headset.”

Além disso, pesquisadores da Rutgers University publicaram que os recursos de comando de voz nos fones de ouvido de realidade virtual podem levar a grandes vazamentos de privacidade, conhecidos como ataques de espionagem.

Por isso, embora a VR ofereça experiências transformadoras em tantos setores, as questões de segurança que surgem não podem ser ignoradas. Vejamos algumas:

#1 – A questão da privacidade e dados pessoais

Em um ambiente de VR, uma quantidade significativa de dados pessoais é coletada constantemente, desde informações básicas de cadastro até dados sensíveis como padrões de movimento, expressões faciais e até respostas biológicas.

Esses dados são extremamente valiosos e, se não protegidos adequadamente, podem ser explorados para atividades maliciosas, desde a criação de perfis detalhados dos usuários até a manipulação comportamental.

#2 – Vulnerabilidades de software e hardware

Os sistemas de VR são compostos de software e hardware complexos que, quando não são projetados com as melhores práticas de segurança, podem abrir a porta para vulnerabilidades.

Considerando-se o software, por exemplo, isso pode significar falhas na codificação que permitam a execução de código malicioso ou a exploração de brechas de segurança. Já no hardware, podem existir defeitos físicos ou falhas de design que permitam a manipulação ou o rastreamento de dispositivos sem o consentimento do seu titular.

#3 – Desafios de autenticação

Muitos sistemas de VR ainda dependem de métodos de autenticação tradicionais, que podem ser insuficientes em um ambiente virtual.

A implementação de sistemas de autenticação mais robustos, como reconhecimento de voz, gestos ou até mesmo autenticação biométrica, é fundamental para garantir que o acesso a esses ambientes seja seguro e que a identidade dos usuários esteja protegida.

#4 – Riscos associados ao phishing e malware

O phishing, uma ameaça bem conhecida no mundo cibernético, encontra um novo campo fértil nos ambientes de realidade virtual. Isso porque os invasores/atacantes podem criar cenários virtuais que enganem os usuários e os incitem a revelar informações confidenciais ou a executar ações que comprometam a sua proteção. Ou seja, a linha entre o que é real e o que é virtual fica turva, tornando os indivíduos mais suscetíveis a essas táticas.

Além disso, como qualquer outro dispositivo conectado à internet, os óculos VR estão sujeitos a ataques de malware. Softwares mal-intencionados podem ser projetados para interferir em sua operação, extrair dados ou até mesmo usar o dispositivo como um ponto de acesso para invadir redes mais amplas.

#5 – Atualizações de segurança e gerenciamento de patches

Os óculos de VR, como plataformas baseadas em software, precisam de atualizações regulares para corrigir vulnerabilidades à medida que são descobertas. Sem essas atualizações, os óculos podem conter falhas de segurança que hackers podem explorar para acessar dados sensíveis, infiltrarem em redes privadas ou comprometerem a integridade dos sistemas.

Dessa forma, especialmente em dispositivos que não possuem um mecanismo de atualização automática ou que são usados por pessoas sem o conhecimento técnico necessário para realizar esse update de forma segura, os resultados podem ser problemáticos, como sistemas ultrapassados e potencialmente inseguros.

#6 – Identidades falsas ou deepfakes

As técnicas avançadas de machine learning estão aprimorando a habilidade de simular vozes e imagens de maneira tão precisa que é difícil distingui-las do real. Esse progresso tecnológico, no entanto, tem um lado sombrio.

Se dados de rastreamento de movimento de um headset VR caírem nas mãos erradas, poderiam ser usados para criar representações digitais enganosas, conhecidas como deepfakes, levando a mecanismos de manipulação perigosos para enganar outros usuários por meio de ataques de engenharia social.

#7 – A Exploração do olhar e a manipulação de comportamento

A capacidade de rastrear para onde um usuário olha em um ambiente de VR abre novas portas para personalização de anúncios e manipulação comportamental.

Com a tecnologia atual, é viável rastrear a dilatação da pupila e a direção do olhar em tempo real, identificando não só o que captura sua atenção, mas também o que desperta prazer ou desconforto.

Combinando esses dados com as informações já coletadas por cookies e histórico de pesquisa, os anunciantes poderiam criar anúncios hiperpersonalizados, ressoando com uma precisão quase absoluta em relação aos desejos e as aversões dos consumidores.

A perspectiva de um anúncio com uma “taxa de sucesso de compra” de quase 100% pode ser exagerada, mas ilustra o potencial impacto da convergência entre a captura detalhada da atenção visual e o big data.

Claro, isso também levanta questões profundas de privacidade e ética, reforçando a necessidade de novas medidas para proteger a integridade dos usuários no espaço VR.

Como se proteger de ameaças de segurança em VR?

A proteção eficaz de ambientes de VR requer uma abordagem multifacetada, especialmente quando se trata de desenvolvimento de software.

Para enfrentar esses desafios, é imperativo que os desenvolvedores de VR e especialistas em cibersegurança integrem recursos de segurança desde o início do processo de design – da concepção até a implantação e manutenção.

Outra sugestão é implementar revisões de código rigorosas e regulares para identificar e remediar vulnerabilidades. Ferramentas automatizadas de análise de código estático podem detectar falhas que podem não ser evidentes durante a codificação manual.

De igual modo, testes de penetração devem ser realizados regularmente, simulando ataques ao software de VR para identificar pontos fracos na segurança.

Quanto à autenticação e controle de acesso, vale implementar uma abordagem multifatorial (MFA) para garantir que apenas usuários autorizados acessem o ambiente, tais como as combinações de senhas, tokens de hardware, autenticação biométrica, ou reconhecimento de padrões de movimento.

Seja como for, é fundamental assegurar que as sessões sejam adequadamente gerenciadas e terminadas após a inatividade ou quando o usuário deslogar, para prevenir o acesso não autorizado.

Nesse sentido, aplicar a criptografia de ponta a ponta para dados em trânsito e em repouso é uma estratégia crítica, especialmente porque dados sensíveis são transmitidos e armazenados.

Por isso, é importante ter uma mentalidade de minimização de dados, coletando apenas aqueles que são estritamente necessários para a função pretendida do aplicativo e armazená-los pelo menor tempo possível. Quando possível, que sejam anonimizados para reduzir o impacto de qualquer potencial violação.

Finalmente, deve-se estruturar um plano de resposta a incidentes, tais como o envio de notificação imediata, passo a passo para mitigar danos e estratégias para restaurar serviços de forma segura.

Para isso, não basta implementar soluções robustas de backup e recuperação (embora isso seja essencial para retomar os serviços com o mínimo de interrupção), fornecer treinamento contínuo e promover uma cultura organizacional que valorize a segurança são decisivos para se garantir as melhores práticas e o compartilhamento de conhecimento para preparar as organizações para responder a incidentes com agilidade.

No fim do dia, a chave é, sempre que possível, promover uma compreensão profunda dos perigos emergentes e capacitar os profissionais para que, com óculos VR ou sem, antecipem-se e neutralizem os riscos antes mesmo que eles aconteçam.

Se interessou pelo assunto e quer dominar a arte de proteger ambientes virtuais e construir sistemas mais seguros? Conheça a Comunidade Cibersegurança Hackone e se transforme em um dos especialistas que o mercado mais procura.